【2月24日開催ウェビナー/受付終了】 攻撃者目線で考える脅威情報の活用と守備の固め方

サイバー戦は常に攻撃者優位と言われます。彼らはどのような視点・情報でターゲットを見定め、攻撃を企てるのでしょうか。そして私たちはその攻撃に対して、どのように守りを固めればよいのでしょうか。攻撃者目線で様々なアクターを分析 […]

【2022年予測】日本を標的としたサイバー攻撃

2021年を振り返って、①フィッシング・詐欺、➁ランサムウェア、マルウェア脅威、③サプライチェーン攻撃の3視点で2022年サイバー攻撃のトレンドを予測 昨年テリロジーワークスは、「日本を標的としたサイバー攻撃:2020年 […]

「Terilogy Worx Cyber Flash Report」発行のお知らせ/ご希望の方に毎月お届けします

「Terilogy Worx Cyber Flash Report」のご提供を開始いたします。 「Terilogy Worx Cyber Flash Report」は、脅威情報の収集・分析を行っている弊社アナリストチーム […]

脆弱性としてのソースコード – Twitchの情報流出がもたらす真のセキュリティ脅威を究明

Twitchのソースコードが公開された事により明らかになった情報について、一般的にはストリーマー(動画配信者)の収益に注目が集まっていますが、6,000のGitリポジトリを調査した結果、今回の侵害のみならず、はるかに深刻 […]

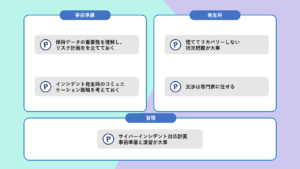

【専門家が解説】ランサムウェアのインシデントレスポンス5つのポイント

はじめに ご存知のように、ランサムウェアは企業や政府機関にとって大きなリスクまたは脅威の一つです。 「インシデントにどのように対応するのが最善なのか」 多くの組織は常に考えています。 これは、「インシデントレスポンス」「 […]

BitSightのサードパーティサービス:

サードパーティがもたらすサイバーリスクと

自社をセキュリティ保護する方法

この記事はBitSight社のブログを翻訳したものです。 原題:Third Party Services: The Cyber Risk They Pose and How to Protect Your Organiz […]

自社のサイバーリスク許容度を特定し、ベンダーにセキュリティ基準を遵守させるには

この記事はBitSight社のブログを翻訳したものです。原題:How to Define Your Cyber Risk Appetite & Hold Vendors to the Threshold http […]

ランサムウェアの攻撃リスクを評価するには

この記事はBitSight社のブログを翻訳したものです。 原題:How Do I Know if I am at Risk for a Ransomware Attack? https://www.bitsight.co […]

CIS クリティカルセキュリティコントロール(CSC):その趣旨と実装方法

この記事はBitSight社のブログを翻訳したものです。 原題:CIS Critical Security Controls: What Are They and How Can You Meet These Stand […]

表紙-300x169.png)